本文针对内网Web应用安全对外发布需求,提供奇安信智慧防火墙与Hillstone WAF联合部署完整实操步骤,实现网络层+应用层双重防护,同时说明部署过程中可能出现的访问报错及初步排查方向,适用于技术运维人员参考实施。

一、部署目标

通过奇安信防火墙与Hillstone WAF联合部署,达成以下目标:

实现外网用户通过公网IP正常访问内网Web服务,访问过程透明;

防火墙实现网络层流量管控与路由转发,WAF实现应用层攻击拦截;

配置DHCP服务,实现内网设备IP自动分配,降低运维成本。

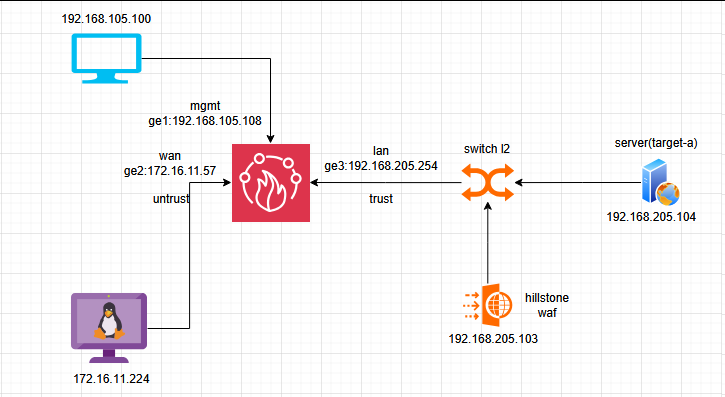

二、网络拓扑图参考

三、网络流量路径

外网用户 → 奇安信防火墙(WAN口)→ 目的NAT转换 → Hillstone WAF → 内网Web服务器 → 按原路回包

四、实操部署步骤

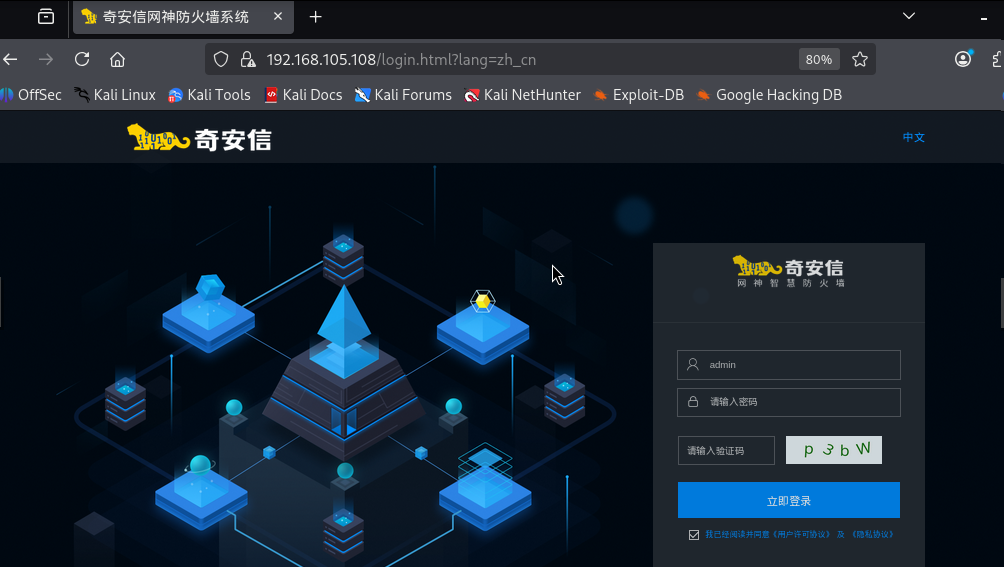

1. 奇安信防火墙Web管理界面访问

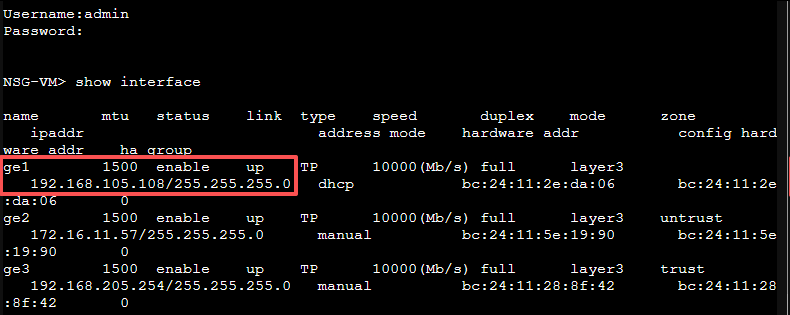

防火墙启动登录账号后,通过命令行执行 show interface 命令,查询MGMT管理口IP

浏览器访问 https://192.168.105.108,登录管理平台(注:若出现“invalid link”报错,需检查管理口IP配置、浏览器访问协议及设备网络连通性)。

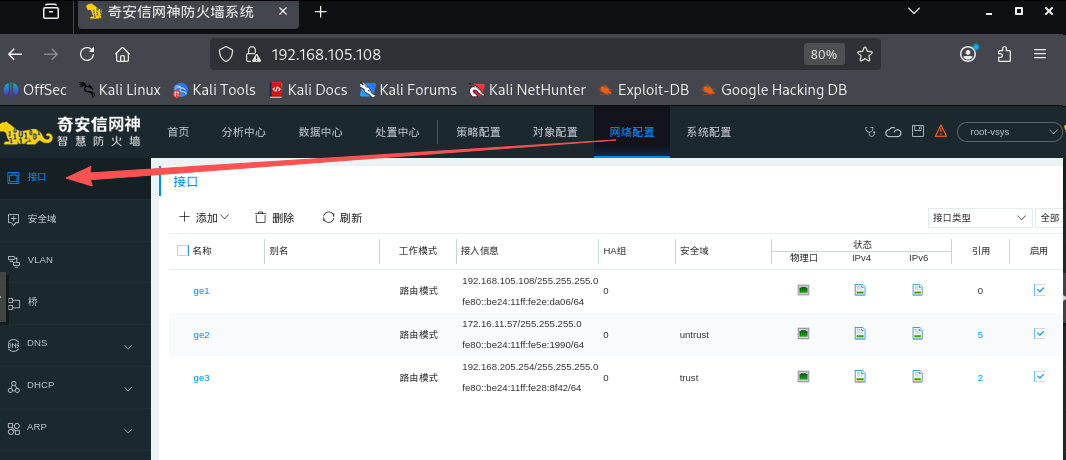

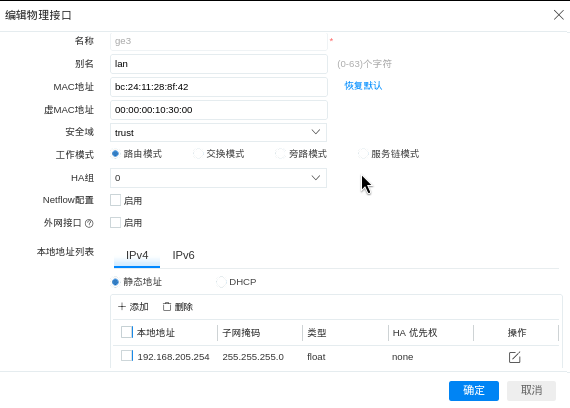

2. 防火墙路由模式及接口配置

点击网络配置-->接口

对 ge2(wan口),ge3(lan口) 分别进行如下配置

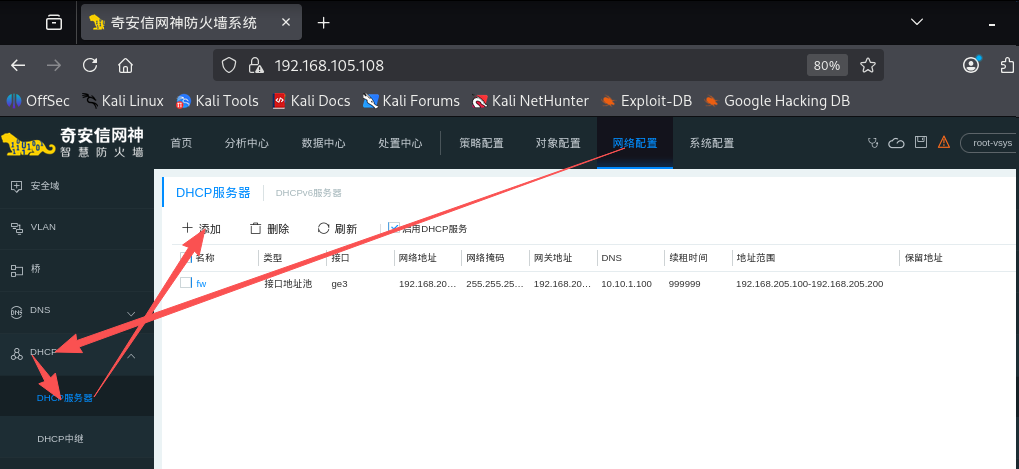

3. DHCP服务配置

进入「网络配置 → DHCP服务器」,新增地址池

关键参数配置:

4. 目的NAT与安全策略配置(核心)

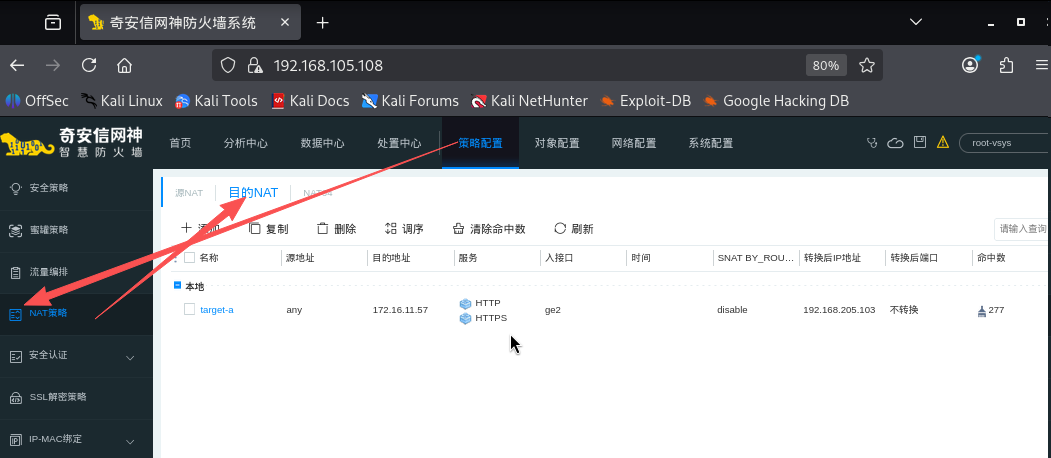

(1)目的NAT规则

进入策略配置 → NAT策略,新增目的NAT规则:

关键参数配置如下:

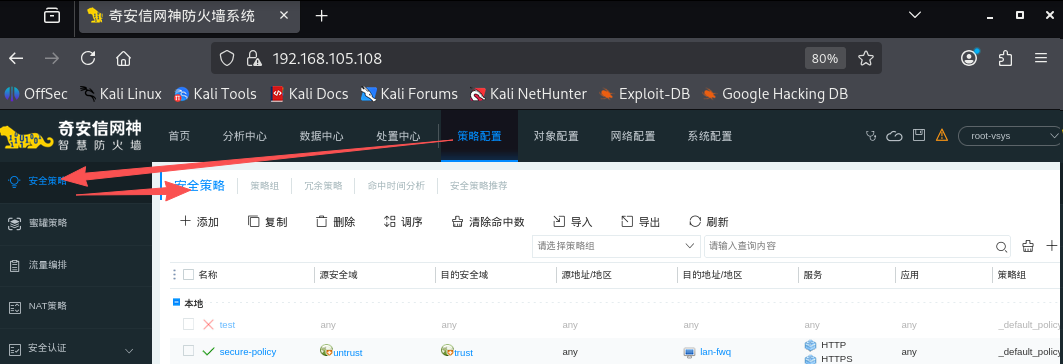

(2)安全放通策略

进入策略配置 → 安全策略,新增安全策略

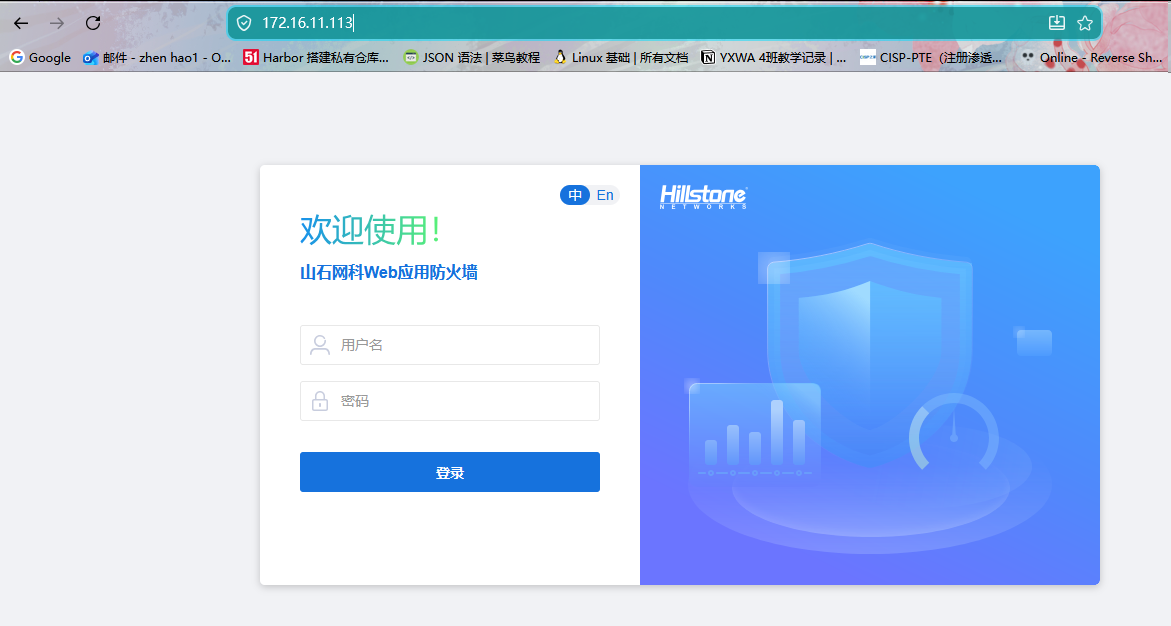

5. Hillstone WAF Web管理界面访问

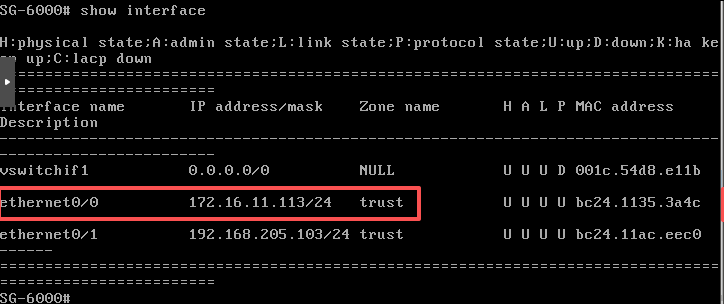

登录WAF命令行,执行 show interface 命令,确认ethernet0/0接口状态:IP 172.16.11.113/24、安全域“trust”、状态UP

浏览器访问 https://172.16.11.113,登录WAF管理平台

6. WAF站点保护配置

进入站点 → Web站点,新增站点

基本配置

负载均衡

保存并启用站点防护策略

保存并启用站点防护策略。

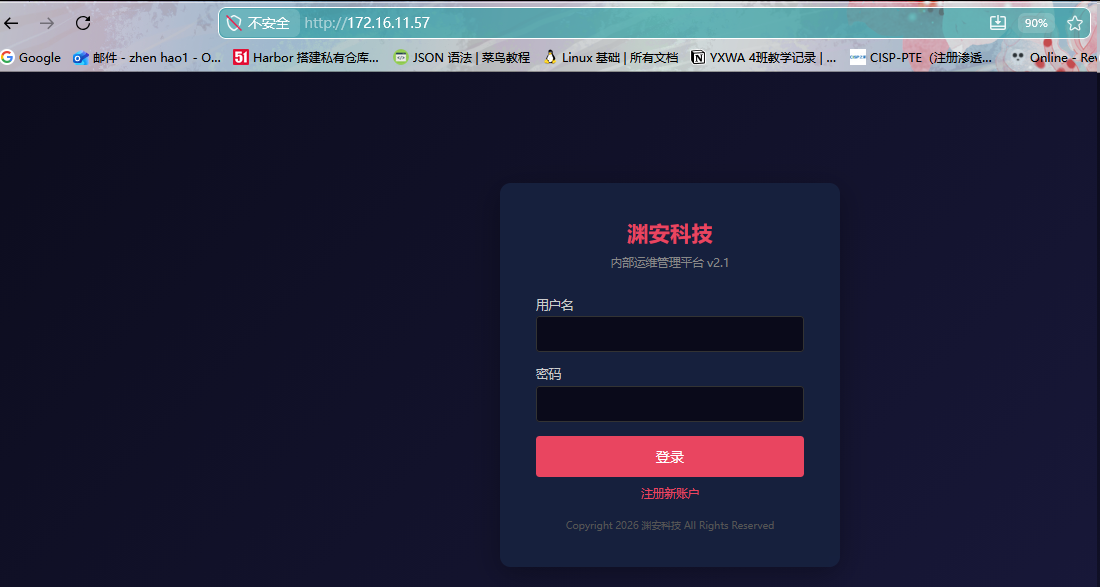

7. 部署验证

外网客户端访问 http://172.16.11.57(WAN口IP),正常预期:跳转至后端Web应用页面(target-a)

五、部署关键注意事项

NAT规则与安全策略需同时配置,否则流量会被防火墙默认拒绝;

WAF内网IP需与防火墙LAN口同网段,确保设备间通信正常;

DHCP服务需绑定ge3接口,避免内网设备无法获取IP;

WAF服务IP需与NAT转换目标IP一致,保障流量正常转发;

访问报错排查优先级:网络连通性 → 接口IP配置 → 策略配置 → 设备状态。

六、总结

本方案通过奇安信防火墙与Hillstone WAF分工协作,实现内网Web应用安全对外发布,兼顾访问可用性与安全防护。部署过程中需重点关注接口配置、NAT与安全策略联动,同时针对常见访问报错做好排查,可快速完成部署落地。

奇安信防火墙 + Hillstone WAF 联合部署实操指南

本文采用 CC BY-NC-SA 4.0 许可协议,转载请注明出处。

评论交流

欢迎留下你的想法